스팸메일은 광고성 메일 외에도 첨부된 파일을 클릭하거나 또는 악성코드가 심어진 웹 사이트로 유도하는 2차 피해를 주의해야 합니다. 이런 스팸메일은 제목 패턴이나 첨부파일 유형을 통해 어느 정도 예방이 가능합니다.

만약 실수로 악성코드로 의심되는 파일이나 링크를 열었을 경우라, 적절히 대처하여 피해를 최소화하기 위해 다음 방법을 참고하시기 바랍니다.

스팸메일 종류

스팸 메일의 기법이 점점 교묘해지고 있어 조금만 방심하면 첨부파일을 통한 악성코드에 감염되거나 피싱 사이트에 접속할 수 있습니다. 하지만 제목이나 본문의 내용을 유심히 보면 대부분 특정 패턴을 가지고 있어 조금만 주의하면 피하는 것도 가능합니다.

1. 광고성 메일

광고성 Spam Mail은 가장 흔하지만 그다지 큰 피해는 주지는 않습니다. 하지만 불필요한 패킷의 낭비 및 반복되는 광고메일로 정작 중요한 메일을 놓칠 수 있습니다.

최근에는 머신러닝 기술의 발달로 사전에 스팸메일을 필터링하여 전달하지 않거나, 사용자의 임의로 패턴을 지정하여 걸러낼 수도 있습니다. 예를들어 아래와 같은 스팸메일 보안솔루션을 채용하여 미리 대비할 수 있습니다.

2. 악성코드 첨부파일

바이러스나 랜섬웨어 같은 악성코드를 실행파일 형태로 첨부하여 클릭을 유도하는 스팸으로 매우 악의적인 형태입니다. 실수로 클릭 시 당장 눈에 보이는 피해가 없어 보이지만, 컴퓨터 안에 상주하며 파일을 바이러스에 감염시키거나, Ransomware와 같이 중요 파일을 암호화하여 금전을 노리는 경우도 많습니다.

만약 실수로 스팸메일에 첨부된 악성코드를 실행했거나 감염이 의심되는 경우, 아래의 랜섬웨어 악성코드 감염 체크툴과 복구방법을 사용하여 대처하는 것을 추천드립니다.

3. 외부 사이트 접속유도

본문 내에서 사용자에게 클릭을 유도해 위장 금융 사이트로 유도하거나 또는 음란 외설 사이트를 보도록 하여 해당 사이트에서 악성코드에 감염되도록 합니다. 보통 본문상에 사용자가 클릭할 수밖에 없는 문구를 사용합니다

클릭을 유도하는 제목이나 문구의 패턴을 이어서 자세히 알아보겠습니다.

스팸메일 제목예시

이메일에서 사용자의 눈에 처음 띄는 것은 제목입니다. 스팸메일의 경우 위장하기 위해 사용자에게 심리적으로 클릭을 유도하는 다양한 유혹 문구를 사용합니다.

다음은 다양한 스팸메일 제목 예시입니다.

- “견적요청 드립니다” (자세한 내용은 첨부파일을 확인해주세요)

- “채용공고 입사지원 드립니다” (기업 인사담당자의 클릭을 유도)

- “합격을 축하드립니다” (학생이나 취업준비생의 클릭을 유도)

- “이달 말 포인트가 소멸 예정입니다 ” or “환급을 위한 계좌회신 바랍니다”

이처럼 수신인의 신분이나 직책을 이용하거나, 사람의 손실 회피 심리를 이용해 손해를 볼 수 있다는 문구를 사용하기도 합니다. 다양한 문구 패턴을 모두 정리할 수는 없지만, 일반적으로 다음의 경우 주의가 필요합니다.

- 맞춤법이 틀리거나 어색한 형태의 문구

- 보낸 사람의 주소가 일반적으로 알려진 도메인 주소와 유사하지만 다른 경우 (예, 000@faceboook.com, 000@gooogle.com)

- 첨부파일의 클릭을 유도하는 문구가 있는 경우

- 특수문자를 과하게 사용한 경우 (!!! / !!?? / 100% 환급 등)

첨부파일 주의

첨부에 exe 확작자가 있는 경우 실행파일이므로 절대 바로 클릭해서는 안됩니다. 만약 안티바이러스 백신을 이용한다면, 별도로 다운로드후 검사 후에 실행해야 합니다.

그리고 doc, ppt와 같은 Office 문서파일의 경우에도 프로그램 보안패치가 되어 있지 않는 경우라면 실행시 악성코드에 감염될 가능성도 있습니다.

외부링크 유도

첨부파일이 없더라도 본문 내에서 외부 링크로 유도하는 경우가 있습니다. 가령 외부 웹페이지에 접근하는 과정에서 사용자도 모르게 악성코드에 감염되거나, 페이지 내부에서 악성코드 파일의 클릭을 2차로 유도하는 경우입니다.

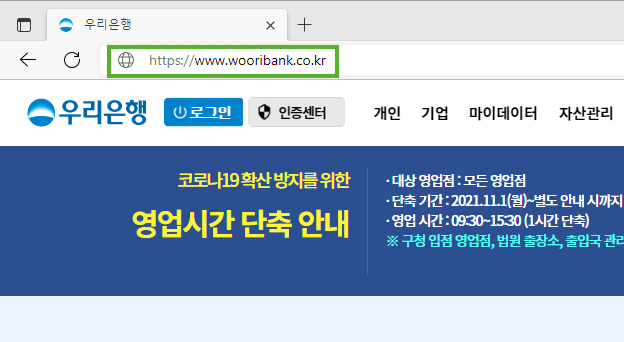

특히, 주의가 필요한 경우는 ‘금융기관을 사칭한 사이트로의 이동’입니다. 예를 들어 위의 사이트는 우리은행 홈페이지와 100% 유사해 보이지만, 자세히 보면 URL이 com이 아닌 co.kr 도메인입니다.

이처럼 유사 금융사 홈페이지로 이동시켜 사용자의 로그인 정보의 유출을 통해 2차 피해가 발생할 수 있습니다.

스팸메일을 열었을 경우

위와 같은 주의에도 불구하고 실수로 실행파일을 클릭했는데 SPAM MAIL로 의심이 되는 경우의 조치방법을 알아보겠습니다. 만약 실행파일이 악성코드로 의심될 경우 다음의 무료 백신 프로그램을 통해 우선 체크해보시기를 바랍니다.

만약 Ransomware와 같은 악성코드의 감염이 이미 의심되는 경우라면, 유형별 감염여부를 확인할 수 있는 프로그램이나 툴을 이용할 수 있습니다. 이와 관련해서는 아래의 이전의 글을 참고 바랍니다.

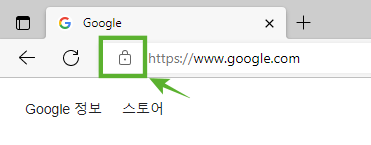

그리고 위와 같이 유사 사이트나 피싱 사이트로 클릭을 유도한 경우라면 웹 페이지 주소 옆에 열쇠표시가 있는지 확인하는 것도 좋은 습관입니다.

이 열쇠표시는 HTTPS 프로토콜을 사용하고 있다는 의미로 현재 접속이 암호화되어 외부에 정보 노출이 불가능한 상태라는 뜻입니다. 만약 열쇠표시가 없는 경우라면 브라우저에 따라 위험 경고표시를 하는 경우도 있습니다.

이상으로 스팸메일 확인 방법과 의심될 경우의 대처 방법에 대해서 알아보았습니다.